Ein kleiner Ausflug in die Welt der Kryptografie

Kryptografie und wie sie funktioniert

Schon die alten Römer kannten das Problem. Wie teilt der Imperator seinen Truppen in Germanien mit, dass sie sich zurückziehen sollen?

Schreibt man diesen Befehl auf ein Pergament und lässt einen Reiter dieses überbringen, läuft man Gefahr, dass der Reiter von den Germanen überwältigt und die Nachricht gegen die römischen Truppen verwendet wird.

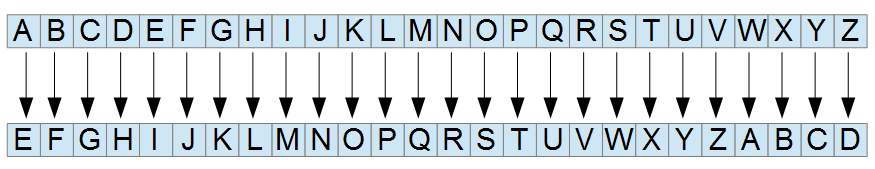

Die Römer haben daher eine einfache Verschlüsselung verwendet, die heute nach dem großen Feldherren der Cäsar-Code genannt wird: Jeder Buchstabe im Alphabet wird durch einen anderen Buchstaben ersetzt.

Aus ABCDEFGHIJKLMNOPQRSTUVWXYZ wird EFGHIJKLMNOPQRSTUVWXYZABCD. Jeder Buchstabe wird um 4 Buchstaben nach rechts verschoben. Die Zahl 4 ist in diesem System der geheime Schlüssel, der sowohl dem Imperator als auch dem Kommandanten in Germanien bekannt ist.

Die Germanen hatten es da schwerer. Sofern sie das Verfahren kannten, mussten sie Schlüssel für Schlüssel durchprobieren. Erst die 1, dann die 2, und so weiter. Diese Methode nennt man Brute-Force, mit ihr bricht man Verschlüsselung, indem man einfach so lange Schlüssel baut, bis einer passt.

Das Verfahren, Buchstaben um ein paar Stellen zu verschieben, ist heute nicht mehr ganz so sicher. Ein geübter Kryptograf kann es relativ schnell knacken, von einem Computer ganz zu schweigen. Daher wurde das Cäsar-Verfahren in vielerlei Hinsicht verbessert. Zum Beispiel durch Subsitution: Aus A wird B, aber aus B wird nicht C, sonder G. Dies wäre dann zufälliger, aber der geheime Schlüssel wäre keine einzelne Zahl mehr, sondern eine Tabelle. Noch deutlich komplexer wurden die Verschlüsselungen im zweiten Weltkrieg, beispielsweise mit der Enigma. Dabei war die Kenntnis der kryptografischen Verfahren des Feindes auch durchaus mit kriegsentscheidend.

Symmetrische und Asymmetrische Verschlüsselung

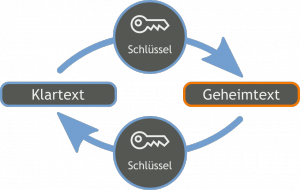

Eine symmetrische Verschlüsselung ist ein Verfahren, bei welchem im Gegensatz zu einer asymmetrischen Verschlüsselung, beide Teilnehmer den selben Schlüssel zum ver- und entschlüsseln verwenden.

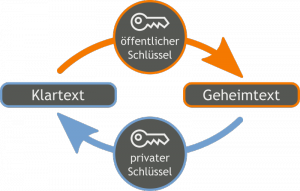

Die Asymmetrische Verschlüsselung hingegen nutzt verschiedene Schlüssel zur Ver- und Entschlüsselung, Ein Benutzer erzeugt hier ein Schlüsselpaar, das aus einem geheimen Teil (privater Schlüssel) und einem nicht geheimen Teil (öffentlicher Schlüssel) besteht. Der öffentliche Schlüssel ermöglicht es jedem, Daten für den Inhaber des privaten Schlüssels zu verschlüsseln, dessen digitale Signaturen zu prüfen oder ihn zu authentifizieren. Der private Schlüssel ermöglicht es seinem Inhaber, mit dem öffentlichen Schlüssel verschlüsselte Daten zu entschlüsseln, digitale Signaturen zu erzeugen oder sich zu authentifizieren.

Wie funktioniert die Verschlüsselung, technisch gesehen ?!

Wie gesagt: Kryptografie ist Mathematik. Eine kleine Aufgabe zur asymmetrischen Verschlüsselung : Gegeben ist die Zahl 5183. Finde zwei ganze Primzahlen a und b (ungleich 1) so dass a*b=5183 ergibt (s. Primfaktorzerlegung). Man kann zwei Zahlen (die Lösung ist übrigens 71 und 73) relativ leicht miteinander multiplizieren, allerdings ist die Umkehrfunktion nicht so leicht. Und nein, die Division ist in diesem Fall nicht die Umkehrfunktion, denn für die Division sind zwei Zahlen erforderlich: Der Dividend und der Divisor. Das Problem lautet also nicht Was ist 5183 geteilt durch 71?, sondern: Welche beiden Zahlen ergeben 5183, wenn man sie miteinander multipliziert?. Die Mathematik dahinter ist wesentlich schwieriger wenn man keine der beiden Zahlen sondern nur das Ergebnis, 5183, den verschlüsselten Text, kennt. Man könnte für das o.g. Beispiel mit einem Computer einfach mal alle Zahlen von 1 bis 5183 durchprobieren lassen, jedoch ist dieses Verfahren alles andere als schnell.

Um eine Nachricht mit einem asymmetrischen Verfahren zu verschlüsseln benötigt man lediglich den öffentlichen Schlüssel des Empfängers. Ist dieser bekannt (und da er öffentlich ist, ist er auch kein Geheimnis) kann man mit Hilfe von der o.g. Mathematik die Nachricht verschlüsseln und nur der Empfänger (besser gesagt: jeder der den geheimen Schlüssel kennt – den 2ten Term der Gleichung) kann die Nachricht entschlüsseln.

Theoretisch kann man zwar alle Faktoren durch probieren – ähnlich eine wie beim oben beschriebenen Brutforce Angriff – herausfinden, jedoch ist dafür ein extrem hoher Rechenaufwand nötig, weshalb die Verschlüsselungsformeln mit der Zeit immer komplizierter werden.

Die Signatur – Eine Digitale Unterschrift

Eine Signatur ist nichts anderes als ein digitaler Stempel, der die Herkunft einer Nachricht belegt. Dabei wird wie folgt vorgegangen:

Es wurde ein geheimer Schlüssel und der dazu passende öffentlichen Schlüssel erstellt. Mit den o.g. Verfahren wird die Signatur berechnet und der Nachricht hinzugefügt. Damit besteht die Nachricht aus dem Inhalt, der Signatur und dem öffentlichen Schlüssel. Die Signatur passt nur zu dieser einen Nachricht. Der Empfänger der Nachricht erhält somit den Inhalt der Nachricht, die Signatur und den öffentlichen Schlüssel des Absenders wodurch die Authentizität der Nachricht und des Absenders durch mathematische Verfahren bestätigt werden kann. Wird die Nachricht manipuliert, verändert sich die Signatur. Wird eine neue Signatur angefertigt, die zu der manipulierten Nachricht passt, , geht dies nicht ohne den geheimen Schlüssel des Absenders, der nur dem Absender bekannt ist.

Möchte der Absender seine Nachricht signieren, muss er mit seinem geheimen Schlüssel die Signatur s berechnen und der Nachricht anhängen, damit andere die Signatur überprüfen können. Falls der Empfänger den öffentlichen Schlüssel des Absenders nicht kennt, muss der öffentliche Schlüssel der Nachricht angehängt werden.

Für die Authentifizierung von Absender und Nachricht muss nur der öffentliche Schlüssel des Absenders bekannt sein.

Public Keys ( PubKeys )

Der Austausch der PubKeys ist genauso einfach oder schwierig, wie es bei SSH-Keys ist. Eigentlich sogar noch einfacher, weil es eine Menge synchronisierter Keyserver gibt, die genau dafür seit Jahren existieren. Man muss seinen Schlüssel also nicht mal persönlich abliefern, sondern kann ihn mit einem Klick veröffentlichen und somit für Email Absender den Schlüssel zugänglich machen.

Warum ist das alles nicht bekannt ?

Dass das alles nicht sehr verbreitet ist, obwohl seit Jahrzehnten verfügbar, liegt daran, dass gerade die Hauptakteure der aktuellen Geschehnisse überhaupt kein Interesse daran haben, Emails zu verschlüsseln.

Interessant ist, dass nach den letzten Enthüllungen die professionellen Verschlüsselungsdienste wie eben Lavabit und Silentcircle einen deutlichen Zulauf verspüren konnten. Also haben doch einige Leute etwas zu verbergen oder möchten sich verdächtig machen. Oder ist ihnen dank des Medienrummels plötzlich bewusst geworden, daß ihr PC/Handy/Laptop/Tablet doch nicht in Abraham’s Schoß gelagert ist?

Man möchte meinen, dass diese Services, die ja auch im Land der unbegrenzten Profitgier stationiert sind, sich darüber freuen. Das haben sie auch anfangs, bis sich gewisse Stellen bei ihnen meldeten, bzw. entsprechende Anfragen zu erwarten waren. Dann haben sie einen beachtenswerten Schritt getan: Sie haben diese Services geschlossen, weil sie ab diesem Zeitpunkt ihr Angebot einer diskreten Nachrichtenübertragung nicht mehr aufrecht erhalten hätten können. Vor dieser Entscheidung muss man den Hut ziehen!

Klar ist aber auch wieder einmal: Wer seine Kommunikation absichern will, der muss sich selbst darum kümmern. Ansonsten sollte man sich einmal selber fragen wozu man jahrelang Briefumschläge gekauft und Briefporto bezahlt hat, wenn es Postkarten doch auch getan hätten.

Zum Nachdenken vielleicht noch ein Zitat des Lavabit-Gründers: “Wenn die Leute über eMails soviel wüssten wie ich, würden sie sie nicht benutzen.”

![]() www.cc-trade.info

www.cc-trade.info